寻找不安全数据库的黑客发现了一个可公开访问的MongoDB实例,并用赎金票据取代了它存储的近120万条敏感记录。

黑客很快发现了完全没有保护的数据库; 任何拥有正确链接的人都可以访问其内容而无需任何形式的身份验证

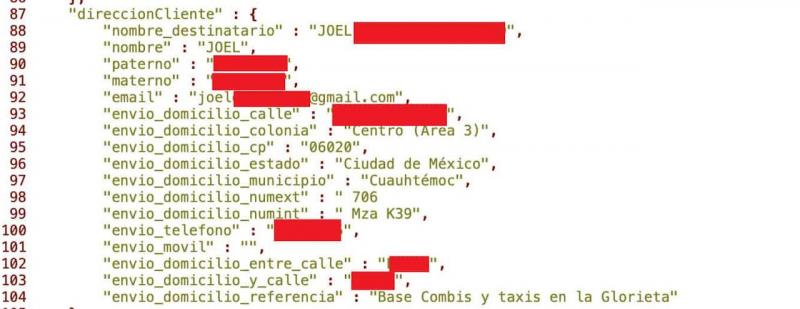

该数据库的所有者是墨西哥的书商LibreríaPorrúa,其中包括以下信息:

带购买详情的发票

购物车ID

支付卡信息(哈希)

激活码和令牌

全名

电子邮件地址

电话号码

出生日期

折扣代码

安全研究员Bob Diachenko在7月15日发现了MongoDB实例,就在它被Shodan搜索引擎索引的第二天。

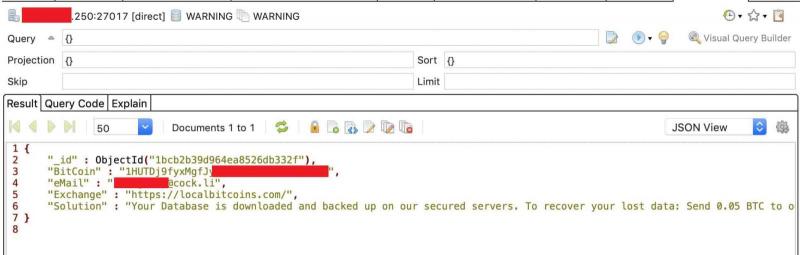

三天后,数据库的内容被删除,赎金需求取而代之。网络犯罪分子表示,这些信息已在他们的服务器上备份,并要求提供0.05 BTC(约500美元)的信息。

由于没有访问保护来阻止它们,黑客能够以完全权限管理内容。Diachenko 说,这意味着他们可以像具有完全管理权限的授权管理员一样远程连接和管理它。

自2016年 ?至2017 年,持续到2017年,2018年和2019 年,网络犯罪分子擦除数据库并要求勒索赎金的事件已经发生。

以这种方式删除了数以万计的MongoDB数据库,因为管理员在互联网上打开了它们。必须注意的是,虽然支付赎金可能会收回数据,但并不能保证黑客不会保留副本并转售。

此外,在许多情况下,攻击者甚至懒得复制信息,只需用赎金票据替换即可。只要MongoDB管理员至少为面向互联网的数据库启用密码保护,避免此类事件并不困难。对于更全面的测量,MongoDB发布了一组安全检查 ?,以确保更好地保护MongoDB安装。

分享新闻到: